遭受價格操控攻擊損失約73萬美元:bDollar被攻擊事件分析

2022年5月21日,成都鏈安鏈必應-區塊鏈安全態勢感知平臺輿情監測顯示, bDollar項目遭受價格操控攻擊,攻擊者獲利2381WBNB(價值約73萬美元)。成都鏈安技術團隊第一時間對事件進行了分析,結果如下。

#1 項目相關信息

由 Bearn.fi 提供的 bDollar 是幣安智能鏈上的第一個算法穩定幣,它可以確定性地調整其供應量,將代幣的價格向目標價格方向移動,從而為 DeFi 帶來可編程性和互操作性。

#2 事件相關信息

攻擊交易

0x9b16b1b3bf587db1257c06bebd810b4ae364aab42510d0d2eb560c2565bbe7b4

攻擊者地址

0x9dadbd8c507c6acbf1c555ff270d8d6ea855178e

攻擊合約

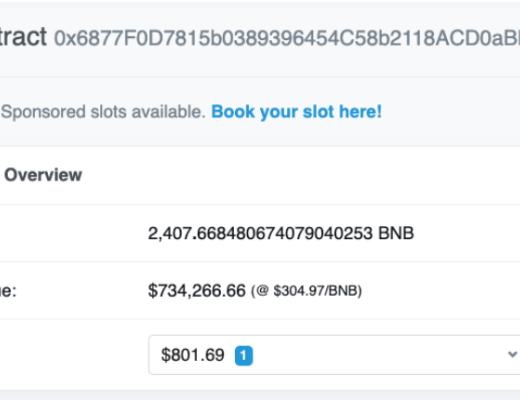

0x6877f0d7815b0389396454c58b2118acd0abb79a

被攻擊合約

0xeaDa3d1CCBBb1c6B4C40a16D34F64cb0df0225Fd

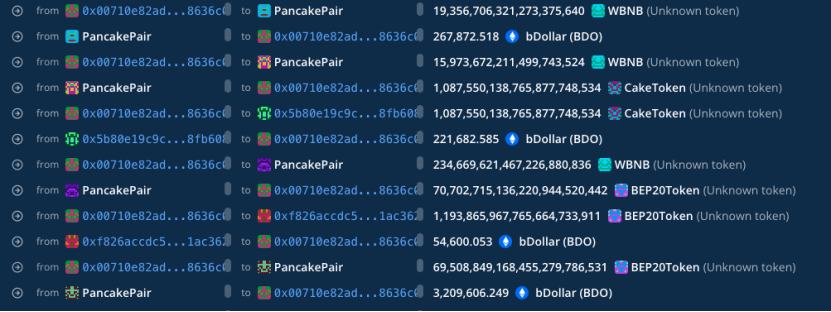

攻擊流程

1、通過閃電貸借出670WBNB。

2、 將其分成多份分別轉入到WBNB/BDO、BUSD/BDO等多個池子進行兌換,拉高BDO的價格。

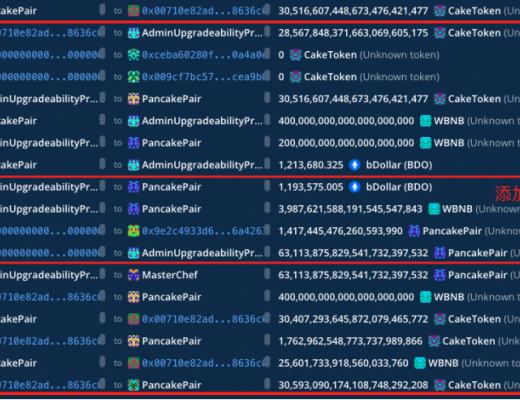

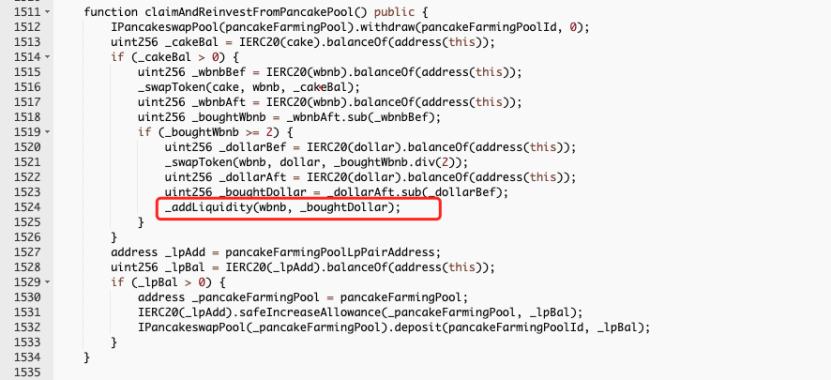

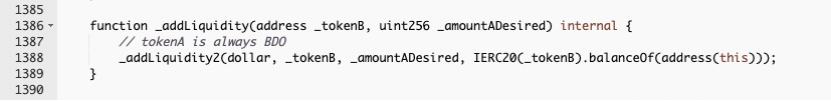

3、攻擊者接着借出30,516 cake用於後續攻擊:調用DAO Fund合約中的claimAndReinvestFromPancakePool函數,該函數將cake兌換成400個wbnb,且觸發了200WBNB兌換BDO,然而最後會調用_addLiquidity,用合約中的WBNB去添加流動性。此時由於BDO價格很高,導致添加流動性時需要使用項目方合約中大量的WBNB,相當於項目方高位接盤。

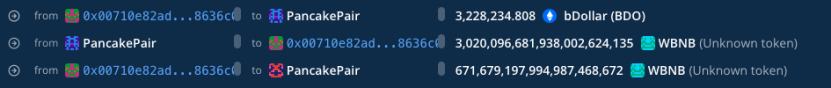

4、最後攻擊者通過pancake兌換出WBNB,歸還閃電貸,獲利2381 WBNB。

漏洞分析

本次攻擊主要利用了DAO fund代理合約CommunityFund中claimAndReinvestFromPancakePool函數在添加流動性時的設計漏洞,未充分考慮到價格被惡意拉高後,項目方會在添加流動性時,用自己合約內的資金被動高位接盤的情況。

資金追蹤

截止發文時,被盜資金還未被攻擊者轉出,仍存在攻擊合約中:0x6877F0D7815b0389396454C58b2118ACD0aBB79A。

總結

針對本次事件,成都鏈安技術團隊建議:

1、合約在設計時應充分考慮可能遇到的攻擊,盡量完善其安全設計;

2、項目上线前,建議選擇專業的安全審計公司進行全面的安全審計,規避安全風險。

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

暴跌中幣價相當堅挺,從HIP、Vaults以及Token模型的角度再談Hyperliquid

自2014年門頭溝事件起,中心化交易平臺的腐敗與市場操縱問題便始終困擾着Crypto的所有參與者。...

今日推薦 | 速覽Berachain背後助推器Royco:TVL突破30億美元,躍居Yield協議第二!

過去一年,DeFi生態簡直是“开掛”狀態,資金如洪水般湧入,機構瘋狂布局,大家都在說:這波賺錢機會...

Uniswap V4 正式上线後 ,有哪些值得關注的創新項目?

編者按:文章介紹了 Uniswap V4 的創新性功能,重點闡述了 Hooks 的模塊化特性,使开...

波場TRON行業周報:“就職典禮”利好出盡,TRX成WLFI战略儲備之一

一.前瞻1. 宏觀層面總結以及未來預測市場普遍預計,美聯儲將在1月30日的會議上決定維持當前的聯邦...

來火幣HTX過肥年:春節樂翻天,$60萬紅包搶不停,更多新春福利待領取

春節將至,火幣HTX攜手波場TRON生態推出“春節樂翻天,$60萬紅包搶不停”活動,用數字紅包傳遞...

評論