被盜3000萬美金 全面復盤BSC鏈上首次閃電貸攻擊

在 DeFi 的世界裏,借助於智能合約,個人創建金融產品的門檻被大幅降低。人們可以根據自己的需求,自由地設計自己的金融產品,並通過組合實現方便地交易。

目前,隨着 DeFi 協議的組合愈發豐富,湧現出大量“貨幣樂高”的協議,從以太坊生態中的初代去中心化交易所 Uniswap,到二代進化版的 Sushiswap,再到幣安智能鏈生態中的 PancakeSwap,但組合過程中的風險也逐漸凸顯出來。

5 月 2 日,DeFi 協議 Spartan Potocol 遭到黑客攻擊,PeckShield 「派盾」通過追蹤和分析發現,Spartan Potocol 遭到閃電貸攻擊,損失 3,000 萬美元。

斯巴達協議 (Spartan Protocol)是一個資產流動性項目,旨在解決現有 AMM 協議以及合成資產所出現的各類問題。斯巴達協議的流動性池是此協議的核心,所有一切系統內的相關應用都離不开流動性池的支持。SpartanSwap 應用了 THORCHAIN 的 AMM 算法。此算法採用流動性敏感資費(Liquidity-sensitive fee)來解決流動性冷啓動以及滑點問題。

以下是攻擊過程:首先攻擊者從 PancakeSwap 中借出閃電貸 10,000 WBNB;

第二步,攻擊者在出現漏洞的 Spartan 兌換池中,分五次將 WBNB 兌換成 SPARTAN,用 1,913.172376149853767216 WBNB 分別兌換了 621,865.037751148871481851 SPARTA、555,430.671213257613862228 SPARTA, 499,085.759047974016386321 SPARTA, 450,888.746328171070956525 SPARTA, 和 409,342.991760515634291439 SPARTA。此時攻擊者手撰 2,536,613.206101067206978364 SPARTA 以及 11,853.332738790033677468 WBNB, 攻擊者將這些 Tokens 注入流動池中提供流動性,鑄造出 933,350.959891510782264802 代幣 (SPT1-WBNB);

第三步,攻擊者運用同樣的手法,在出現漏洞的兌換池中分十次將 WBNB 兌換成 SPARTAN,用1,674.025829131122046314 WBNB 分別兌換了 336,553.226646584413691711 SPARTA, 316,580.407937459884368081 SPARTA, 298,333.47575083824346321 SPARTA, 281,619.23694472865873995 SPARTA, 266,270.782888292437349121 SPARTA, 252,143.313661963544185874 SPARTA, 239,110.715943602161587616 SPARTA, 227,062.743086833745362627 SPARTA, 215,902.679301559370989883 SPARTA, 和205,545.395265586231012643 SPARTA ,總計 2,639,121.977427448690750716 SPARTA。

第四步,攻擊者將 21,632.147355962694186481 WBNB 和所有的 SPARTA,即上面三步中所獲的 2,639,121.977427448690750716 SPARTA 轉入流動池中,來擡高資產價格。

第五步,燒毀從第二步所獲得的 933,350.959891510782264802 代幣 (SPT1-WBNB),提回流動性,由於流動池處於通脹狀態,共計燒毀 2,538,199.153113548855179986 SPARTA 和 20,694.059368262615067224 WBNB,值得注意的是,在第二步中,攻擊者僅兌換了 11,853.332738790033677468 WBNB,此時攻擊者獲利 9,000 WBNB;

第六步,攻擊者在第四步中注入 1,414,010.159908048805295494 pool token 為流動池提供流動性,隨即啓動燒毀機制獲取2,643,882.074112804607308497 SPARTA 和21,555.69728926154636986 WBNB。

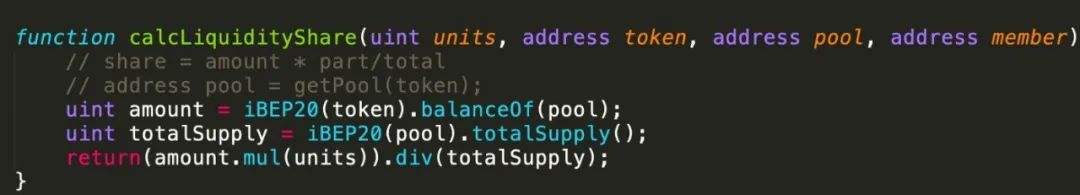

攻擊者調用了流動性份額函數 calcLiquidityShare() 查詢當前余額,進而操縱余額套利,正確的操作需使用 baseAmountPooled/tokenAmountPooled 狀態。

DeFi 系統的運行需要由智能合約進行保證,這就要求智能合約的代碼進行過縝密的審核。一旦智能合約中存在着任何漏洞,它就可能成為黑客攻擊的對象。

在傳統的條件下,黑客們攻擊金融系統時所憑借的主要是他們在計算機技術上的優勢,而在現有的 DeFi 生態下,由於各鏈、各應用之間的互通性還並不是那么好,因此跨鏈、跨應用之間的套利機率可能較大。這時,即使一個計算機本領不那么強的人,只要他有足夠的金融知識和足夠的市場嗅覺,就也可以成為黑客,對 DeFi 系統進行攻擊。

黑客通過區塊鏈上的閃電貸,以很小的成本借出大筆資金,然後用這筆資金去造成一些數字資產的價格波動,再從中漁利,最初興起於以太坊,隨着幣安智能鏈等 CeFi + DeFi 生態上的資產愈發豐富,黑客也在隨時伺機待發。

PeckShield 「派盾」相關負責人表示:“攻擊手法仍換湯不換藥,只是從一條鏈轉到了另一條鏈,DeFi 協議开發者應在攻擊發生後,自查代碼。如果對此不了解,應找專業的審計機構進行審計和研究,防患於未然。”

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

暴跌中幣價相當堅挺,從HIP、Vaults以及Token模型的角度再談Hyperliquid

自2014年門頭溝事件起,中心化交易平臺的腐敗與市場操縱問題便始終困擾着Crypto的所有參與者。...

今日推薦 | 速覽Berachain背後助推器Royco:TVL突破30億美元,躍居Yield協議第二!

過去一年,DeFi生態簡直是“开掛”狀態,資金如洪水般湧入,機構瘋狂布局,大家都在說:這波賺錢機會...

Uniswap V4 正式上线後 ,有哪些值得關注的創新項目?

編者按:文章介紹了 Uniswap V4 的創新性功能,重點闡述了 Hooks 的模塊化特性,使开...

波場TRON行業周報:“就職典禮”利好出盡,TRX成WLFI战略儲備之一

一.前瞻1. 宏觀層面總結以及未來預測市場普遍預計,美聯儲將在1月30日的會議上決定維持當前的聯邦...

來火幣HTX過肥年:春節樂翻天,$60萬紅包搶不停,更多新春福利待領取

春節將至,火幣HTX攜手波場TRON生態推出“春節樂翻天,$60萬紅包搶不停”活動,用數字紅包傳遞...

PeckShield

文章數量

9粉絲數

0

評論