SharkTeam:典型釣魚攻擊鏈上資產轉移分析

2023 年 9 月 7 日,地址(0x 13 e 382)遭遇釣魚攻擊,損失超 2, 400 萬美元。釣魚黑客通過資金盜取、資金兌換和分散式地資金轉移,最終損失資金中 3, 800 ETH 被相繼分批次轉移至 Tornado.Cash、 10, 000 ETH 被轉移至中間地址(0x 702350),以及 1078, 087 DAI 至今保留在中間地址( 0x4F2F02 )。

這是一次典型的釣魚攻擊,攻擊者通過騙取錢包授權或私鑰,竊取用戶資產,已形成了以釣魚+洗錢的黑色產業鏈,目前越來越多的詐騙團夥甚至是國家黑客都採用釣魚的方式在Web3領域為非作歹,非常需要大家關注和警惕。

根據 SharkTeam 鏈上大數據分析平臺 ChainAegis ( https://app.chainaegis.com/ ) 的跟蹤分析,我們將對典型釣魚攻擊的詐騙過程、資金轉移情況以及詐騙者鏈上行為進行相關分析。

1、釣魚詐騙過程

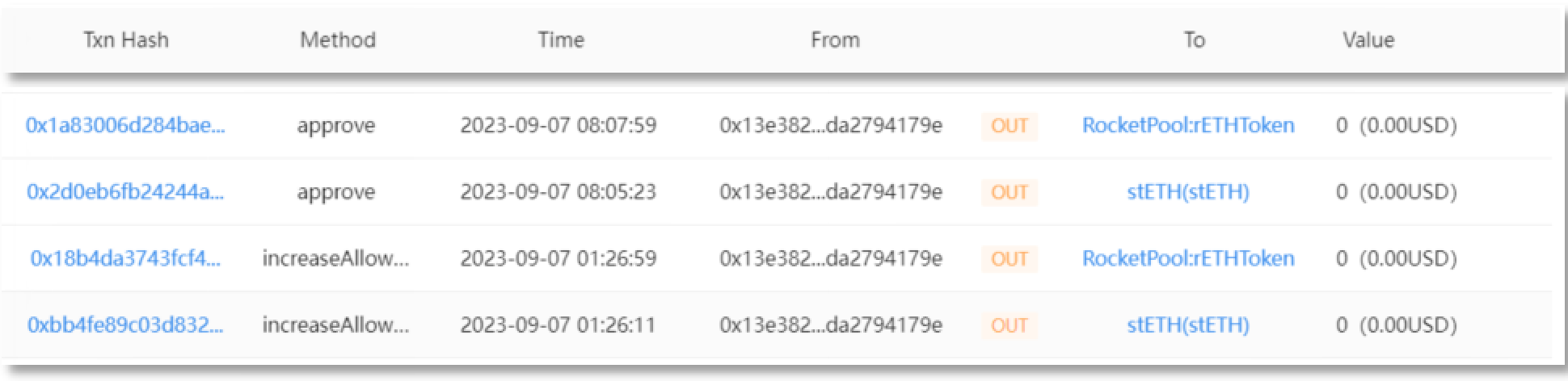

受害者地址( 0x13e382 )通過‘Increase Allowance’向詐騙者地址 1 ( 0x4c10a4 )授權 rETH 和 stETH。

-

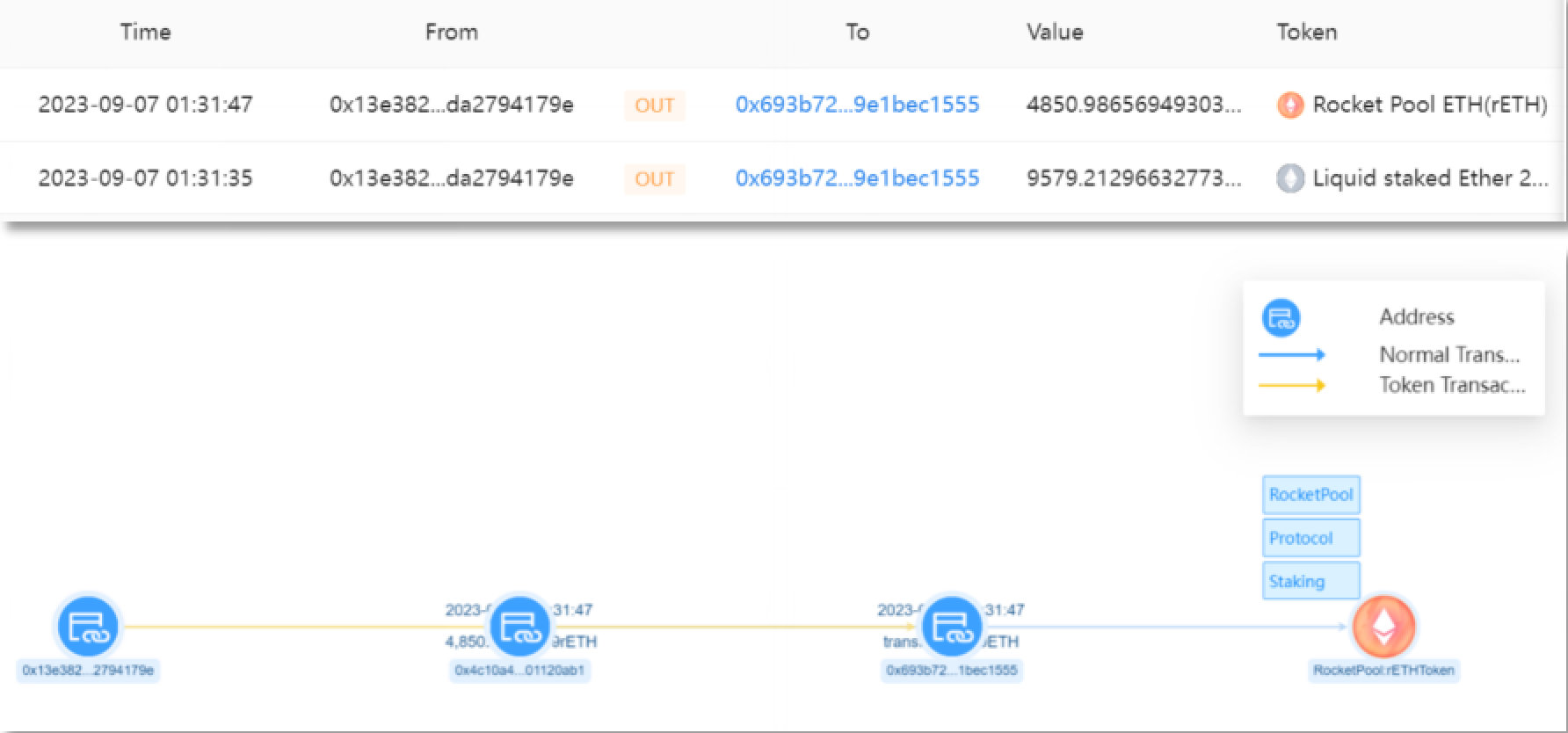

詐騙者地址 1 ( 0x4c10a4 )將受害者地址( 0x13e382 )账戶中的 9, 579 stETH 轉账至詐騙者地址 2 ( 0x693b72 ),金額約 1, 532 萬美元。

-

詐騙者地址 1 ( 0x4c10a4 )將受害者地址( 0x13e382 )账戶中的 4, 850 rETH 轉账至詐騙者地址 2 (0 x693b72 ),金額約 841 萬美元。

2、 資金轉移追蹤

2.1 資金兌換

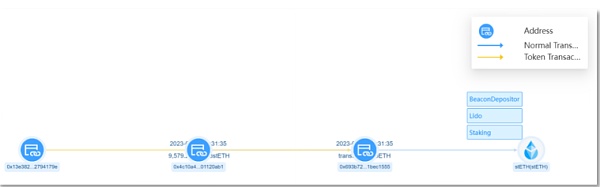

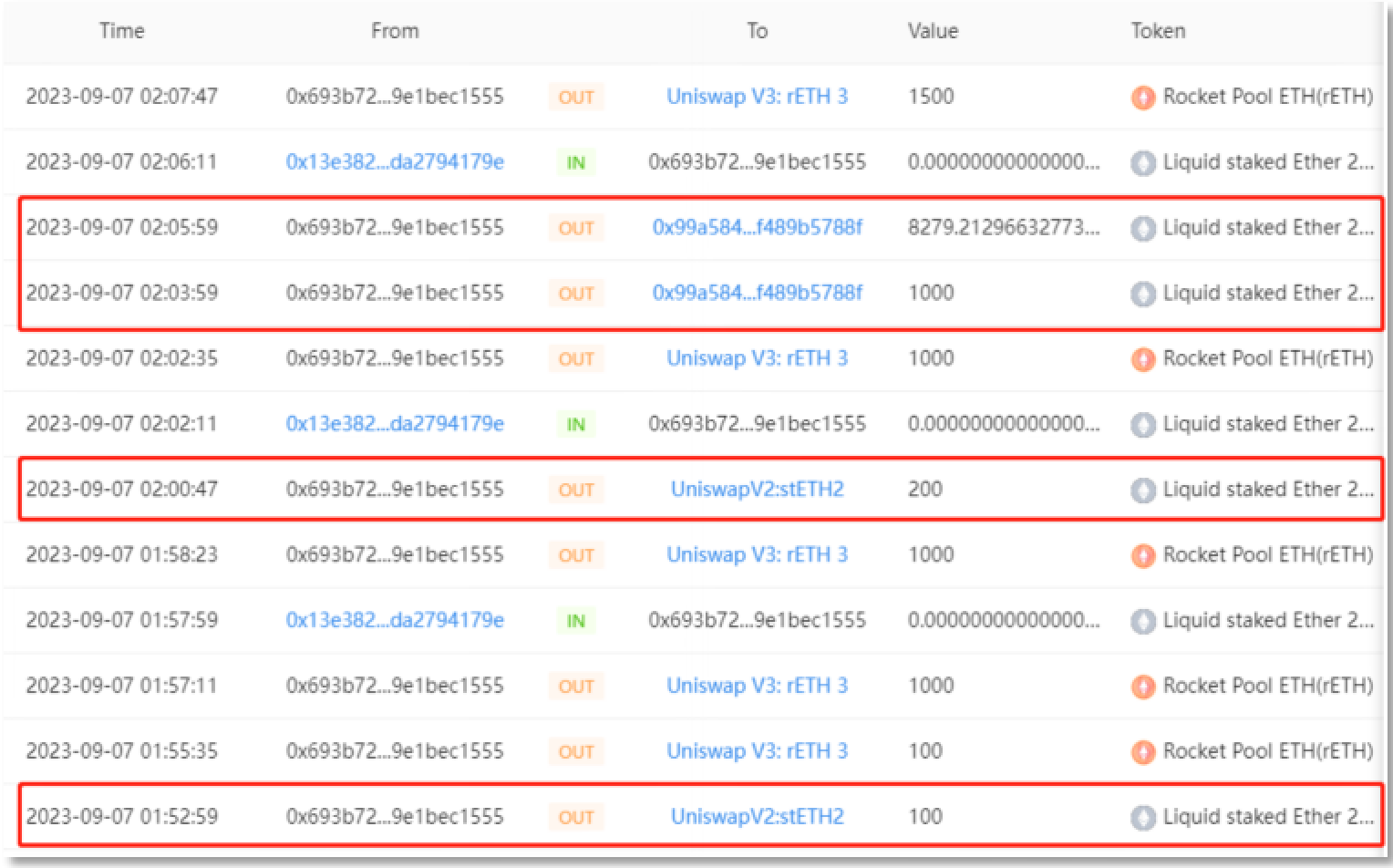

將盜取的 stETH 和 rETH 兌換成 ETH。自 2023-09-07 凌晨开始,詐騙者地址 2 ( 0x693b72 )分別在 Uniswap V2、Uniswap V3、 Curve 平臺進行多筆兌換交易,將 9, 579 stETH 和 4, 850 rETH 全部兌換成 ETH,兌換合計 14, 783.9413 ETH。

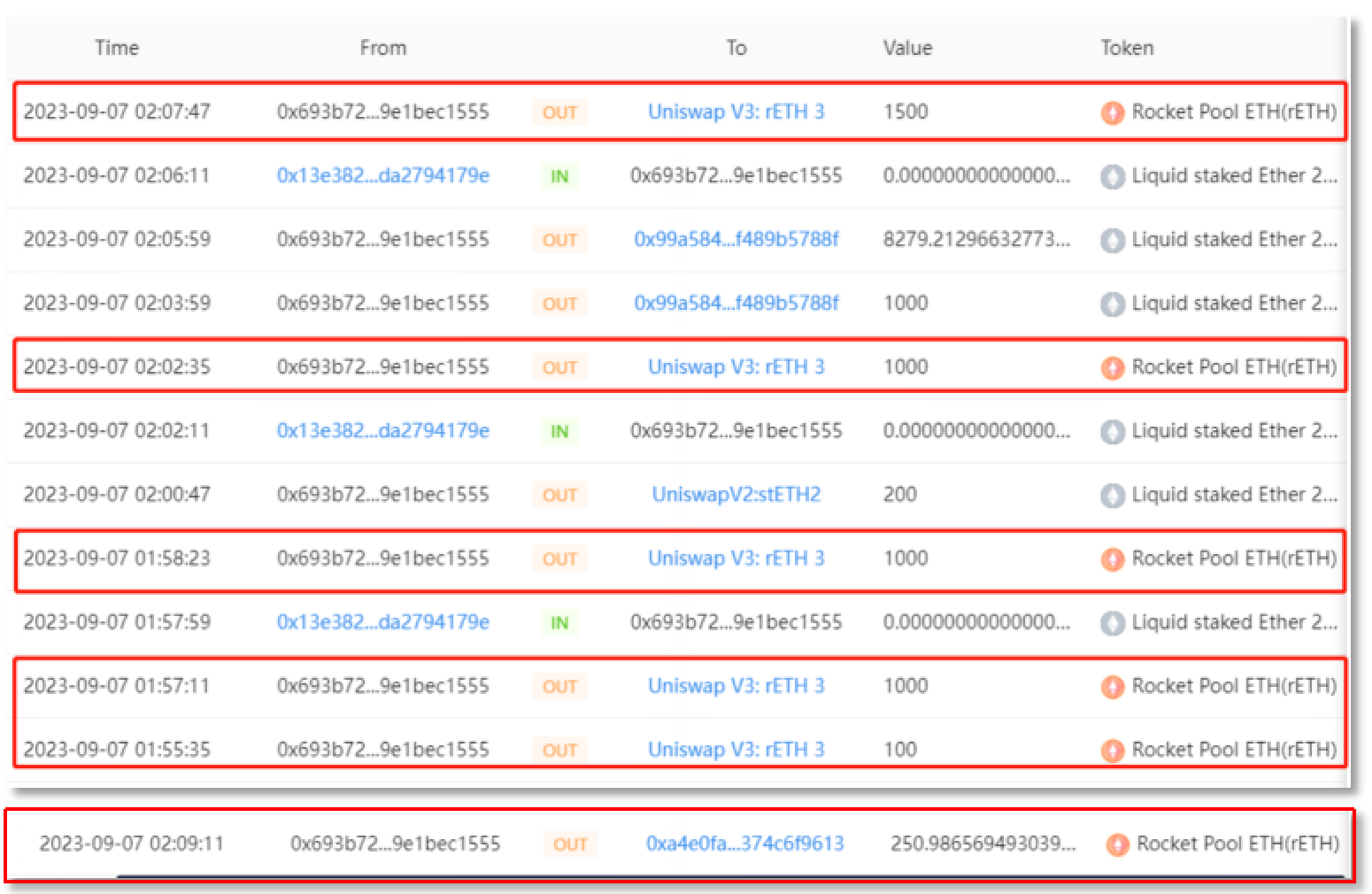

( 1) stETH 兌換:

( 2) rETH 兌換:

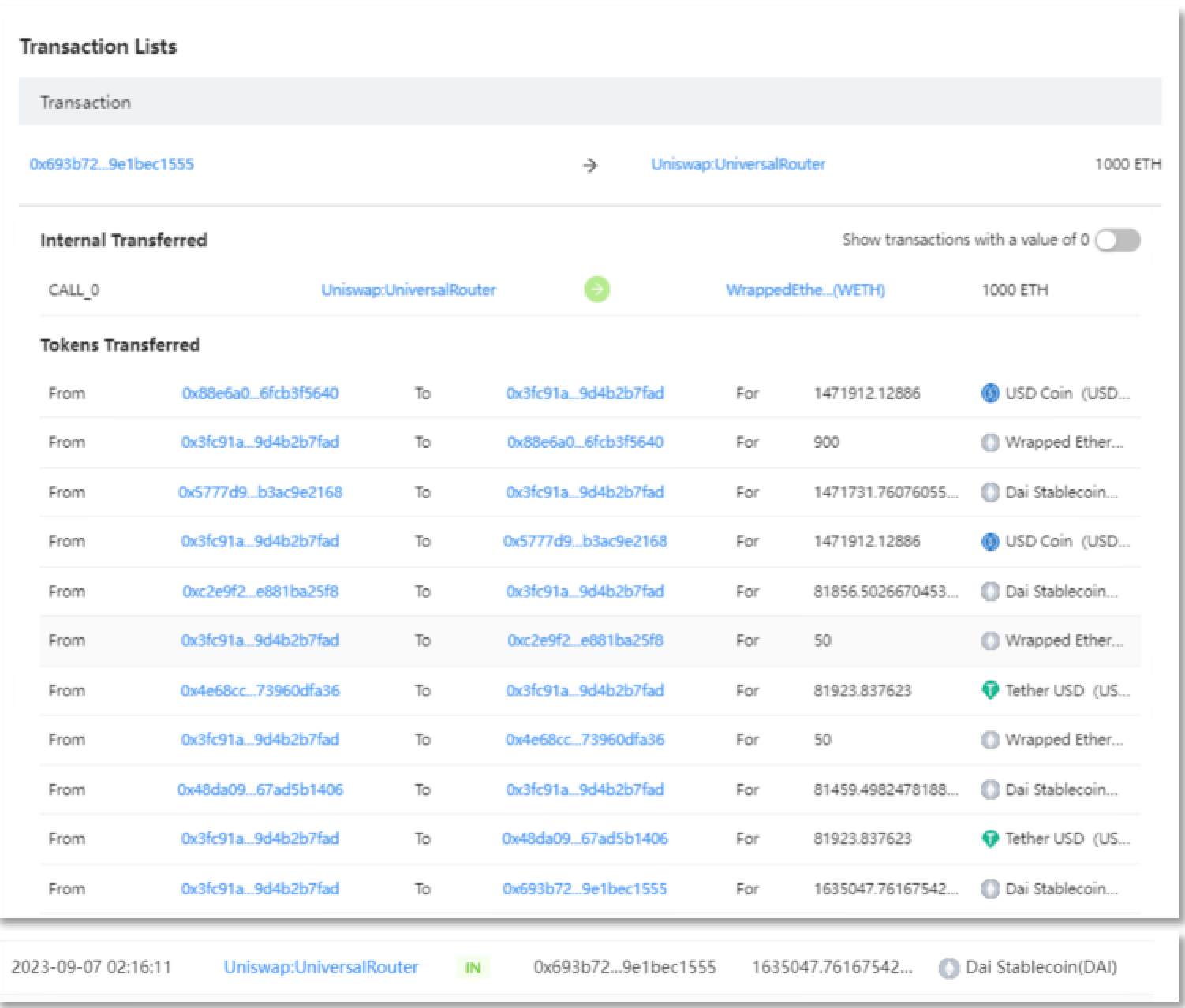

部分 ETH 兌換成 DAI。詐騙者地址 2 ( 0x693b72 )將 1, 000 ETH 通過 Uniswap V3平臺兌換成 1, 635, 047.761675421713685327 DAI。

2.2 資金轉移

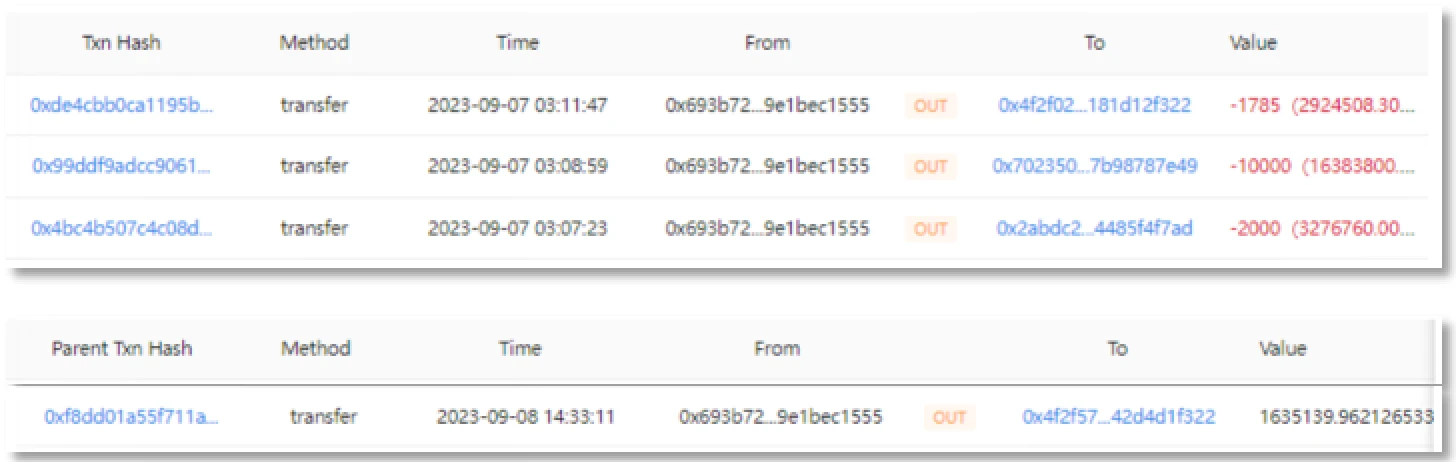

詐騙者通過分散式資金轉移手段,將盜用資金轉移至多個中間錢包地址,合計 1, 635, 139 DAI 和 13, 785 ETH。其中 1, 785 ETH 被轉移至中間地址( 0x4F2F02 ), 2, 000 ETH 被轉移至中間地址( 0x2ABdC2 )以及 10, 000 ETH 被轉移至中間地址( 0x702350 )。此外,中間地址( 0x4F2F02 )於次日獲得 1, 635, 139 DAI。

2.2.1 中間錢包地址( 0x4F2F02 )資金轉移

該地址經一層資金轉移,擁有 1, 785 ETH 和 1, 635, 139 DAI。

( 1) 分散轉移資金 DAI,以及小額兌換成 ETH

-

首先,詐騙者於 2023-09-07 日凌晨开始陸續通過 10 筆交易轉移 529, 000 個 DAI。隨後,前 7 筆共 452, 000 DAI 已由中間地址轉至 0x4E5B2e (FixedFloat),第 8 筆,由中間地址轉至 0x6cC5F6 ( OKX ),最後 2 筆共 77, 000 DAI 由中間地址轉至 0xf1dA17 (eXch)。

-

其次在 9 月 10 日,通過 Uniswap V2將 28, 052 DAI 兌換成 17.3 ETH。

-

經過轉移後,該地址最終還剩余盜取資金 1078, 087 DAI 未轉出。

( 2) ETH 資金轉移

詐騙者從 9 月 8 日开始到 9 月 11 號,陸續進行 18 筆交易,將 1, 800 ETH 全部轉移至 Tornado.Cash。

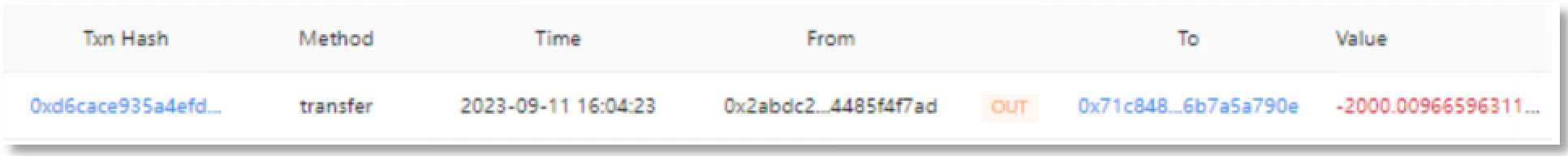

2.2.2 中間地址( 0x2ABdC2 )資金轉移

-

該地址經一層資金轉移,擁有 2, 000 ETH。首先該地址於 9 月 11 日將 2000 ETH 轉移至中間地址( 0x71C848 )。

-

隨後中間地址( 0x71C848 )分別在 9 月 11 日和 10 月 1 日,通過兩次資金轉移,總計 20 筆交易,每筆轉移 100 ETH,總計轉移 2000 ETH 至 Tornado.Cash。

2.2.3 中間地址( 0x702350 )資金轉移

該地址經一層資金轉移,擁有 10, 000 ETH。截至 2023 年 10 月 08 日, 10, 000 ETH 仍在該地址账戶中未被轉移。

3、詐騙資金來源

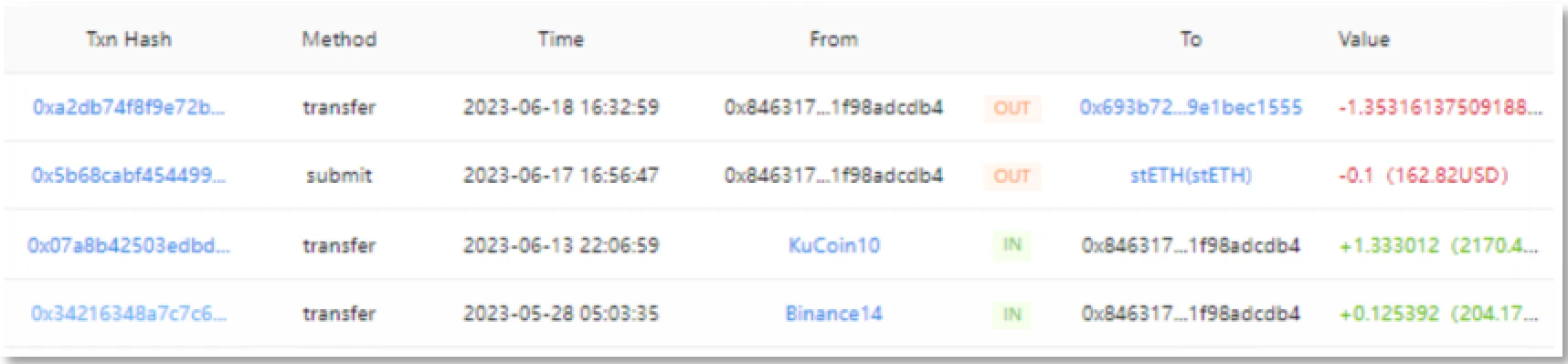

經過對詐騙者地址 1 ( 0x4c10a4 )和詐騙者地址 2 ( 0x693b72 )的歷史交易進行分析,,發現曾有一個 EOA 地址( 0x846317 )轉账 1.353 ETH 至詐騙者地址 2 ( 0x693b72 ),而該 EOA 地址資金來源涉及與中心化交易所 KuCoin 和 Binance 的熱錢包地址。

4、總結

ChainAegis ( https://app.chainaegis.com/ ) 平臺鏈上數據分析,簡單清晰地呈現了釣魚詐騙者在鏈上的詐騙整個過程,以及詐騙資金目前的存留情況。詐騙者盜用受害地址的資金後,進行了一系列資金兌換和資金轉移,如下圖所示。期間總共涉及兩個詐騙地址:詐騙者地址 1 ( 0x4c10a4 )和詐騙者地址 2 ( 0x693b72 ), 4 個中間地址:中間地址( 0x4F2F02 )、中間地址( 0x2ABdC2 )、中間地址( 0x702350 )和中間地址( 0x71C848 )。均被 ChainAegis 列入黑名單地址庫,並且對中間地址進行實時監測。

About Us

SharkTeam 的愿景是保護Web3世界的安全。團隊由來自世界各地的經驗豐富的安全專業人士和高級研究人員組成,精通區塊鏈和智能合約底層理論。提供包括鏈上大數據分析、鏈上風險預警、智能合約審計、加密資產追討等服務,並打造了鏈上大數據分析和風險預警平臺 ChainAegis,平臺支持無限層級的深度圖分析,能有效對抗Web3世界的高級持續性盜竊(Advanced Persistent Theft,APT)風險。已與Web3生態各領域的關鍵參與者,如 Polkadot 、Moonbeam、polygon、OKX、 Huobi Global、 imToken 、 ChainIDE 等建立長期合作關系。

官網: https://www.sharkteam.org

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

星球日報

文章數量

7691粉絲數

0