首發 | PAID Network攻擊事件還原

本文由Certik原創,授權金色財經首發。

2021年3月5日,PAID Network遭受了由於私鑰管理不善而引起的 "鑄幣 "攻擊。

攻擊者使用代理合約私鑰,將原先經過CertiK審計的PAID合約代碼掉包,添加了銷毀(burn)和鑄幣(mint)的功能函數。

因為PAID代幣已達上限,攻擊者先銷毀(burn)了6000萬枚PAID代幣,然後再重新鑄造了59,471,745枚PAID,並通過Uniswap出售。

CertiK團隊第一時間和PAID Network團隊溝通調查,確認了原代碼並無漏洞,攻擊事件是由私鑰泄露導致的。目前CertiK團隊仍無法確認私鑰泄露的原因,但已經可以將整個攻擊過程還原。

PAID事件時間线

2021年3月5日,PAID遭受了持續約30分鐘的攻擊。

通過鏈上分析,CertiK團隊總結了攻擊的時間线及操作步驟如下:

第一步:合約所有權被轉移給了攻擊者,此時攻擊者在得到私鑰後就已經完全獲得了代理合約的控制權。

第二步:攻擊者利用代理更新合約,添加了銷毀(burn)和鑄幣(mint)的功能函數。

第三步:攻擊者銷毀(burn)了6000萬枚PAID,留出鑄幣空間。

第四步:攻擊者开始鑄幣,並向Uniswap傾銷PAID代幣以換取以太幣。

最後,本次事件並沒有攻擊智能合約的代碼本身,而是通過某種渠道獲得了代理合約的私鑰。

CertiK在審計報告中的PTN-10章節提出了: Ambiguous Functionality (模糊功能)以及其他章節強調了PAID合約中心化的問題。

總結

2021年3月5日,攻擊者獲得PAID代理合約私鑰,替換原有代碼,添加了銷毀(burn)和鑄幣(mint)的功能函數。

攻擊者之後銷毀了6000萬枚PAID代幣,留出鑄幣空間。

最後,鑄造了59,471,745枚PAID,並通過Uniswap出售了2,401,203枚代幣。

客觀來看,本次攻擊事件中攻擊者並沒有找到任何原合約的漏洞,而是直接獲得了代理合約私鑰。

當合約的可升級性作為項目的預期功能而存在時,它在智能合約中確實有其存在的價值。

而這種類型的功能要求合約所有者以及部署者在確保代碼基本安全的同時,同樣必須保證私鑰的安全。

CertiK將會在未來更多地強調並關注中心化及私鑰保護等相關問題。

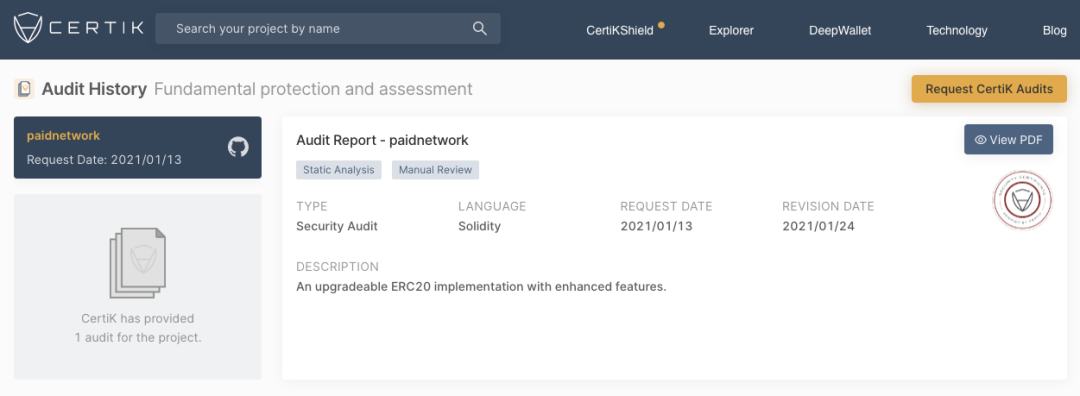

復制下方鏈接至瀏覽器,查看CertiK於2021年1月24日為PAID Network出具的審計報告:

https://certik.org/projects/paidnetwork

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

Arthur Hayes 新文聚焦 | 全球貨幣政策的真相,比特幣接下來何去何從?

作為一名宏觀經濟預測者,我試圖基於公开數據和當前事件,作出能夠指導投資組合資產配置的預測。我喜歡“...

Ouroboros DeFi:為什么 Usual Money 被低估了?

前言:Ouroboros DeFi 方法論在Ouroboros DeFi收益基金,我們的投資策略始...

WEEX 唯客交易所贊助臺北區塊鏈周 支持更多全球用戶Onboard Web3

第三屆臺北區塊鏈周(Taipei Blockchain Week, TBW)於 12 月 12-1...

CertiK中文社區

文章數量

71粉絲數

0