权限问题:Crosswise被黑事件分析

此次攻击导致协议损失87.9万美元

近日,BSC上Crosswise 遭遇黑客攻击,此次攻击导致协议损失 87.9 万美元。攻击者仅用 1 个 CRSS token 便获取 Crosswise MasterChef 池中价值 87.9 万美元的 692K 个 CRSS

SharkTeam第一时间对此事件进行了攻击分析和技术分析,并总结了安全防范手段,希望后续的区块链项目可以引以为戒,共筑区块链行业的安全防线。

事件分析

攻击过程如下:

修改owner

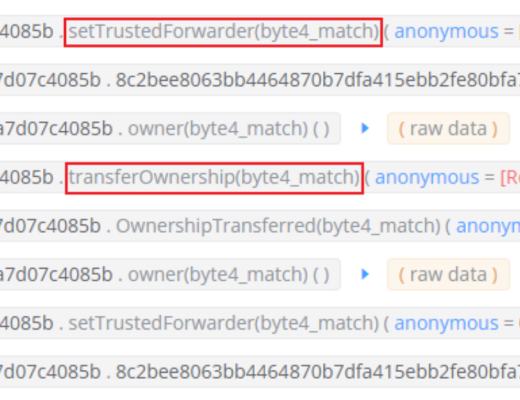

首先设置trustedFowarder,然后通过transferOwnership函数修改owner。该过程中,自定义的_msgSender()函数存在漏洞(代码如下)。trustedForwarder的修改缺少权限限制,导致_msgSender函数的判断可以通过修改trustedForwarder变量来影响其结果,最终使得owner可以被其他用户修改。

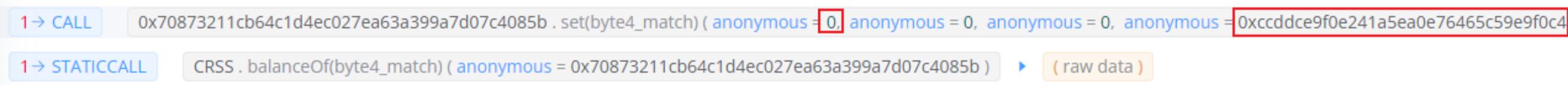

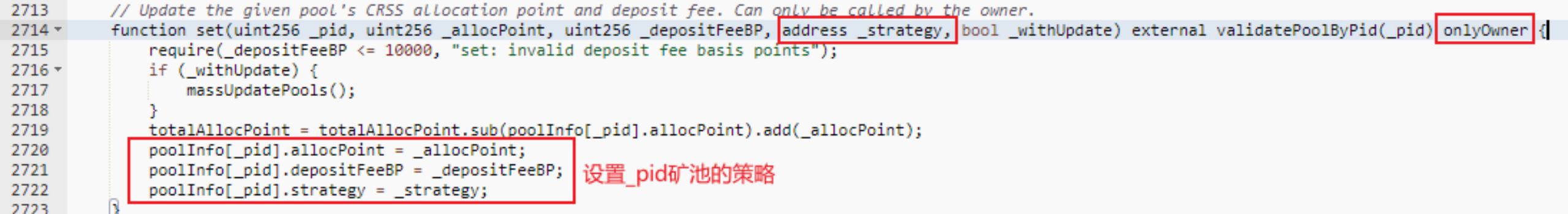

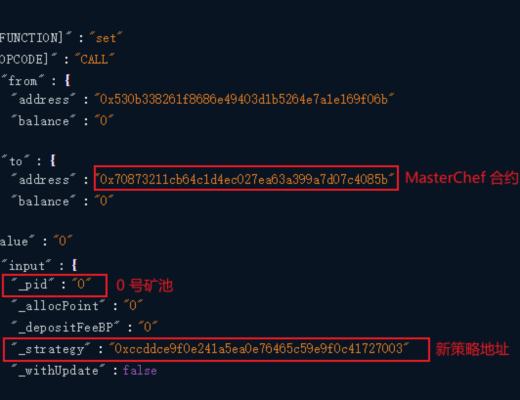

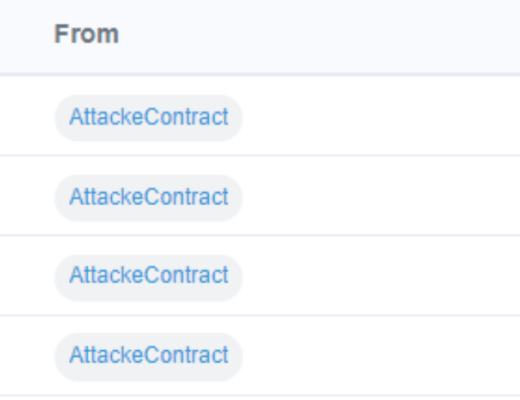

由于上一步攻击者修改了owner,即获取了owner权限,因此,攻击者调用了set函数设置了MasterChef合约中的0号矿池的策略。

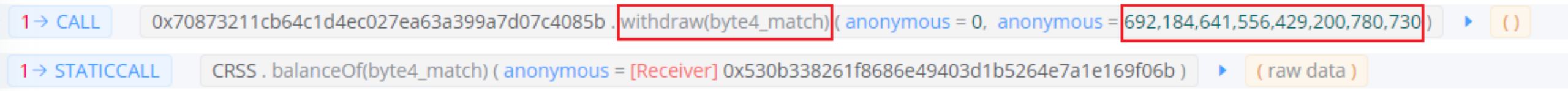

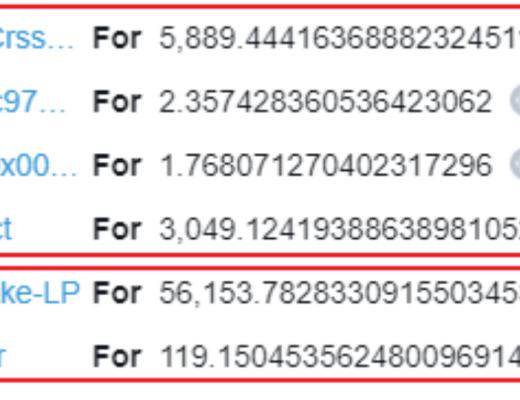

通过MasterChef合约中的withdraw函数提取了692184.64 CRSS.

将CRSS兑换为BNB.

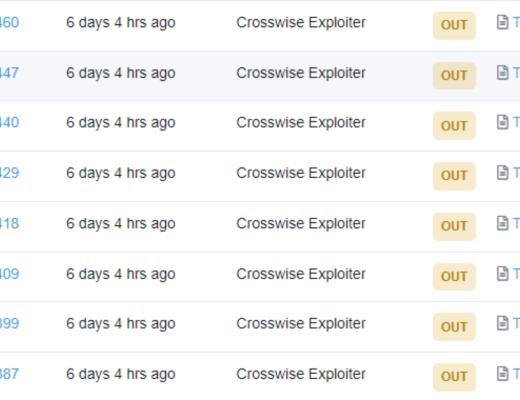

通过Tornado实现混币,将盗取的BNB转移到其他账户地址

总结:本次攻击的根本原因是项目方自定义的_msgSender函数存在漏洞,导致合约的 Owner 权限可以被黑客更改从而获取MasterChef合约的Owner权限,最后通过Owner权限窃取了项目中的资金。另外,攻击者账户发起攻击的资金来源于Tornado混币平台。

安全建议

SharkTeam提醒您,在涉足区块链项目时请提高警惕,选择更稳定、更安全,且经过完备多轮审计的公链和项目,切不可将您的资产置于风险之中,沦为黑客的提款机。

SharkTeam作为领先的区块链安全服务团队,为开发者提供智能合约审计服务。智能合约审计服务由人工审计和自动化审计构成,满足不同客户需求,独家实现覆盖高级语言层、虚拟机层、区块链层、业务逻辑层四个方面近两百项审计内容,全面保障智能合约安全。

郑重声明:本文版权归原作者所有,转载文章仅为传播信息之目的,不构成任何投资建议,如有侵权行为,请第一时间联络我们修改或删除,多谢。

7月23:Mt. Gox 比特币钱包在市场紧缩的情况下转移了价值 28.2 亿美元的 BTC

7月23:Mt. Gox 比特币钱包在市场紧缩的情况下转移了价值 28.2 亿美元的 BTC一个引...

悦盈:比特币68000的空完美落地反弹继续看跌 以太坊破前高看回撤

一个人的自律中,藏着无限的可能性,你自律的程度,决定着你人生的高度。 人生没有近路可走,但你走的每...