捕捉以太坊黑暗森林中的通用型搶跑機器人

以太坊黑暗森林裏野獸橫行,這可不是聳人聽聞。這些搶跑機器人可以靠着分析合約的調用發現潛在的獲利空間,哪怕這些調用和合約都是他們前所未見、一無所知的東西。

鑑於大部分人對搶跑機器人的認識不足,我們將深入分析這一情況,並了解搶跑機器人的普遍性。我們成功 “捕獲” 了一些通用的搶跑交易機器人,並分析了它們的行為。我們研究了這些機器人的效率以及交易被搶跑的概率。我們還測試了不同的方式來抵御搶跑交易機器人。

什么是搶跑交易?

一般而言,搶跑交易就是在一個已知的未來交易發生前,將另一個交易插入執行隊列的第一位。

一個簡單的例子是交易所的交易過程。假設有人想要在 Uniswap 上买入大量 ETH(足以導致 ETH 價格上漲),一種牟利方法就是趁價格還未上漲時搶先买入 ETH,等到大批量买入交易推動 ETH 價格上漲後再賣出 ETH。

除了這個例子之外,搶跑其它交易也有可能帶來巨大利潤,如清算、購买稀有 NFT(非同質化代幣),或簡單的用戶錯誤。【一個交易或一組交易的可抽取價值就是礦工可抽取價值(MEV)】

在以太坊上,要搶跑一筆交易可以通過提供比目標交易略高一點的 gas 價格、激勵礦工在構建區塊時把自己的交易(而非目標交易)排在前面來實現。Gas 價格高的交易會優先執行。因此,如果有兩個想要從同一個交易合約調用中獲利的交易被打包進同一個區塊內,只有排在前面的交易能成功套利。

動物行為學

Dan Robinson 和 Georgios Konstantopoulos 在《以太坊是黑暗森林》中提到了一次價值抽取,有 1.2 萬美元落入了 “捕食者” 的魔爪。這個捕食者非常強大,能夠追蹤以太坊交易池中的套利交易,並通過搶跑該交易來牟利。

黑暗森林故事聽起來如此 “恐怖”,乍讀之下令人難以置信。我們確實有理由懷疑這種捕食者的存在。像 Uniswap 這樣受到大量機器人監視的平臺,如何能從中取出資金?Uniswap 是否已經變成了一個 “常規” 套利者?

今年早些時候,我們的深度分析文章證明了事實並非如此。這不是普通的機器人。據我們所知,它成功調用了此前從未被調用過的合約函數,而且還是在原始交易被代理智能合約混淆的情況下成功抽取了資金。

這至少應該引起我們的警覺。能夠監視交易池中交易就等於擁有了一個大殺器。因此,令人不安的是,一些服務商开始公开提供 “暗池” 交易層。

此類排他性的交易服務不會使用 Infura 之類的服務,甚至不需要運行私有節點,它會直接將交易直接發送給礦工,並承諾不會將交易傳播給網絡中的其它節點,從而保護該交易不被捕食者發現。

samczun 等人也採用了同樣的方法,成功從一個有漏洞的合約中抽取了 960 萬美元。不難想象,礦工也會开始運行搶跑交易機器人,同時只為那些支付額外費用的用戶提供安全通道。

與以太坊的其它部分(如,可以在开發環境或測試網中測試的智能合約)不同,這些機器人只在以太坊主網上運行。對於這些機器人來說,除了進行初期實驗之外,搶跑測試網交易賺不了錢,沒什么意思。此外,它們不需要像其他人那樣遵守規則,因為它們的邏輯是隱藏的。

我們不知道在什么情況下,這些搶跑交易捕食者才會罷手。因此,從某種程度上來說,追蹤這些捕食者就像是在尋找稀有動物。我們不想找出所有搶跑交易機器人,這裏只針對某幾類通用的機器人。

為了確保我們捕獲的搶跑者是 “真正的” 通用型搶跑者,我們需要設下一個特殊的陷阱。這個陷阱就是,使用一個祕密字符串的 SHA256 哈希值創建一個新的合約,並在合約內存入一些資金。只有提供祕密字符串的人才能取出鎖定在合約內的資金。一旦有人發送取款交易,這些資金會直接發送給交易發送方。

我們的設想是,發送一個提供正確祕密字符串的 “誘餌” 交易,看看是否有人會復制這個字符串,並自己發送提供一個包含該字符串的交易來取走合約內的資金。如果有人能在誘餌交易之前取走這筆資金,則表明有人能分析交易池中的誘餌交易,復制其相關內容,並自己發送提供該內容的交易。

有趣的是,它們會向一個之前從未見過的合約提供一個它們之前從未見過的祕密字符串,來取走資金——這就是真正的通用型搶跑者。

通用型搶跑者是如何運作的?

這個實驗最重要的一部分是,理解通用型搶跑者是如何運作的。然而,如果有人造了一臺賺錢機器,是不可能將它分享到 Github 上的。因此,我們只能觀察捕食者的行為並進行逆向工程。

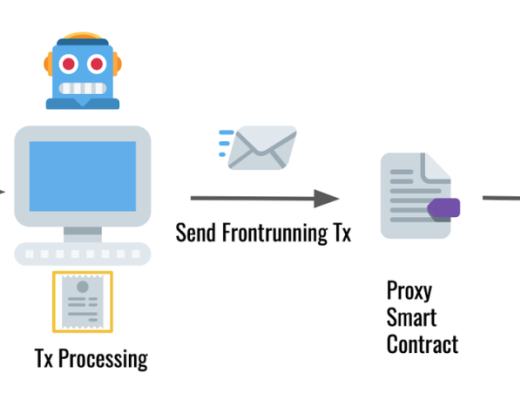

構建一個通用型搶跑者通常需要兩個組件。第一個組件是帶有或不帶有智能錢包代理的以太坊账戶,可以發送修改過的交易。第二個組件是 “後端”,也就是整個操作的大腦,通常發生在鏈下。運營者可以採用某種技術檢查交易池中的每個交易,並解析交易,替換交易的參數(例如,交易調用者),判斷交易是否有利可圖。

- 搶跑交易機器人的處理流程 -

一個理性的機器人不會試圖搶跑一個交易費超過潛在收益的交易。交易手續費可能會很高,尤其是在 gas 價格很高的情況下。因此,我們預計至少需要一定的利潤才能引誘機器人上鉤。

此外,交易池中有很多交易,要想分析每個交易,時間也至關重要。挖出一個以太坊區塊平均需要12 秒。如果一個交易支付的 gas 價格足夠高,搶跑者必須趕在下一個區塊挖出前迅速分析並替換該交易。

這個過程有一定的概率性。有可能一個交易被廣播後,包含該交易的區塊就立即被挖出,機器人根本來不及分析該交易並廣播搶跑交易。

考慮到種種因素,我們測試了能讓機器人上鉤的方法。

設下陷阱

我們的合約(誘餌)的初始余額為 0.035 ETH,當時價值約 20 美元。只要有人能提供該合約中存儲的哈希值的正確原像,就可以獲得這筆錢。為了取走這筆資金並引誘捕食者,另一個账戶(取款者)會嘗試通過提供正確的原像來獲取這筆錢。

第一回合:直接調用合約

為了確保我們的陷阱正常運作,我們首先使用取款者的账戶調用誘餌合約。在第一次嘗試時,gas 價格相對較高(由 ethers 框架設定),我們成功取回了誘餌合約中的資金。

這可能是因為利潤太低,不足以引誘捕食者,或是因為交易很快就被挖出,捕食者來不及反應。顯然,這不是理想結果,因為讓捕食者上鉤才是我們的目標。

第二回合:給機器人足夠的時間

在這一回合中,我們解決了之前遇到的問題。我們提高了潛在利益,並降低了 gas 價格,因此交易沒有很快就被挖出,讓機器人有足夠的時間發現它。我們還把合約內的資金增加到了 0.04 ETH(比之前多了 0.005 ETH)。

這次,我們成功了。這個交易在被挖出之前等待了大約 3 分鐘,最終沒能取回誘餌合約中的資金。查看該合約的內部交易後,我們發現這筆資金被其他人取走了。

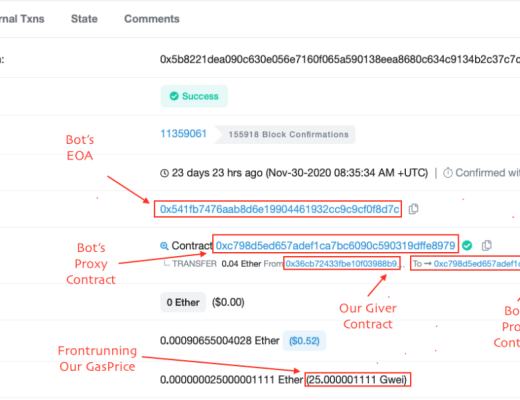

這個搶跑交易使用了25.000001111 Gwei(比我們多花了 0.000001111Gwei),而且和我們的交易被打包進了同一個區塊。

蛛絲馬跡

既然我們已經成功捕獲了一個機器人(並為此付出了一些代價),我們可以發現了一些有趣之處。第一,這個搶跑交易顯示,這個機器人並沒有直接調用合約。它沒有復制取款者的交易並通過自己所擁有的账戶發送交易,而是將交易發送給代理智能合約,由後者充當智能錢包來執行交易。

現在,我們可以追蹤這個機器人之前和之後的交易地址,看看它到底成功搶跑了多少交易以及它是如何運作的。

- 機器人正在使用它自己的代理合約 -

對這個代理合約進行反編譯後,我們發現它主要有兩個函數:

一個是 “取款” 函數:就是將合約中的所有資金發送給該合約的運營者。另一個函數負責接收參數:需調用的合約、一個參數列表和一個傳遞值參數。

有了取款函數,代理合約就可以充當運營者的智能錢包。除了能夠執行對外部函數的調用外,代理合約還能確保交易开始時的余額不低於交易結束時的余額,否則就會還原,從而避免因調用未知合約而造成潛在損失(當然不包括 gas 費)。

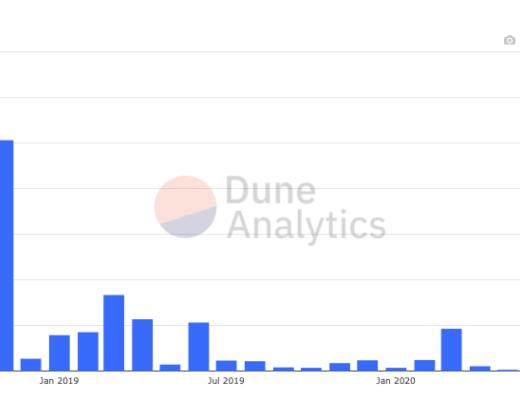

使用 Dune Analytics,我們發現這個機器人自开始運行以來(可追溯至 2018 年 5 月)可謂 “战功赫赫”。

如果這個機器人始終使用同一個代理合約並發送地址來進行交易,我們估計這個機器人共賺取 17 ETH 左右。

- 該機器人自運行以來抽取的所有收益(以 ETH 為單位)-

第三回合:搶跑交易機器人有多智能?

既然我們已經確信機器人是存在的,我們想要測試是否可以通過第二個合約來混淆我們的調用,從而成功取回誘餌合約內的資金。第二個合約是一個代理合約,將調用函數取走誘餌合約內的資金。(該合約還具有 “取回” 函數,可以讓我們取回資金。)

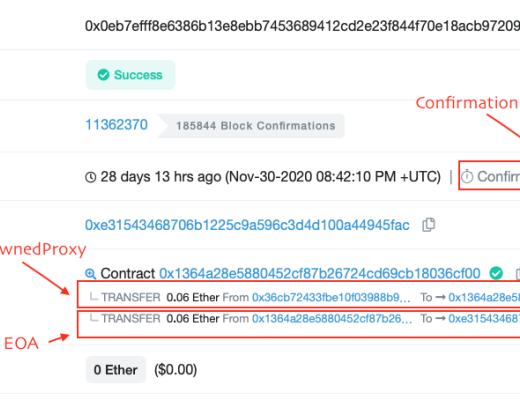

我們部署了一個ProxyTaker 合約,並調用函數來試圖取走我們的資金。由於使用代理合約取走資金的成本較高,我們又將誘餌合約中的資金增加到了 0.055 ETH。果不其然,我們的交易馬上就被另一個機器人搶跑了。

這次搶跑給我們留下了更深刻的印象。這個機器人不僅能夠檢測到我們的取款交易,居然還能識別出這個交易來自另一個完全不同的合約的內部調用!而且在超短時間內做到了這點。我們的交易僅在幾秒內就成功挖出(這個機器人的交易也是)。

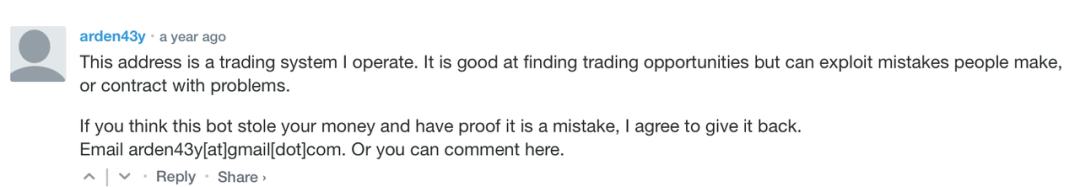

這個機器人的身份也相當有趣。這個機器人的合約主要由下圖所示的账戶控制。該账戶在 Etherscan 上發表了一條評論,使人聯想到白帽子黑客嘗試從有漏洞的 Bancor 智能合約中取走用戶資金的活動。

- 機器人運營者账戶的評論(來源:etherscan ) -

鑑於這個機器人的行為模式與上一個機器人相同(調用來自账戶 A 的代理合約,將資金發送至账戶 B)而且兩次搶跑事件情況相似,我們有理由懷疑這個機器人在白帽黑客的營救活動中,也對白帽黑客發起了搶跑。

這個機器人比上個機器人復雜得多。它不只聚焦於 ETH,還執行其它不同的套利交易。

根據取走資金的账戶的余額來判斷,這個機器人成功得多。目前,其账戶余額持有約 300 ETH。我們還可以通過所有流入和流出代理合約地址的資金來估算這個機器人的收益,總計大約 900 ETH。這還只是粗略估算,因為該账戶可能進行過與搶跑交易無關的交易。(點擊此處,查看該機器人的所有盈利交易。)

最終回合:成功取回資金

為了讓這場挑战變得更加有趣,我們再一次嘗試了混淆調用的做法,這次使用的是只有我們能使用的代理合約OwnedTaker。

這次的設置與第三回合差不多。我們往誘餌合約中充入 0.05 ETH。這筆資金同樣會通過交易返回給我們,而不是留在合約中。

在第一次嘗試中,發送至 OwnedTaker 合約的交易在大約 1 分鐘後才被挖出,我們成功取回了誘餌合約中的資金。

我們又重復實驗了一次。這次,我們往誘餌合約中重新充入 0.06 ETH,這是歷次實驗中最大的一只誘餌,來排除搶跑機器人因誘餌太小而不上鉤的可能性。

我們還故意將 gas 價格設為較低值。這個交易等待了大約 7 分鐘,但是依然成功取回了誘餌。

使用只能由所有者用來轉發交易的 Owned 代理合約有效防止了機器人解析數據並搶跑交易。

- 成功取回資金 -

或許是因為只有合約所有者能執行調用,或資金被發送至與調用合約不同的地址這一事實,使得我們成功躲避了搶跑交易機器人。

這些機器人很可能被設置成了以自我保護為首位。畢竟,當它們調用未知合約時,該合約有可能執行任意代碼。因此,我們可以合理地假設,在不能保證利潤的情況下,它們會選擇避免不必要的風險或交易費損失。

那么,我們贏了嗎?

這就取決於你怎么看了。我們使用了一個新的合約,而且只有我們知道用來控制合約的祕密字符串。顯然,我們捕獲的兩個搶跑機器人會檢測交易池中的所有交易。從它們所獲得的利潤來看,它們確實精於此道。

為什么我們在最後一次實驗中成功抵御了搶跑機器人的攻擊?

這很難說。可能是因為機器人不愿意冒險與帶有身份認證的合約通信,或是因為它們沒有料到資金會被轉移到另一個地址。這並不意味着,這個方法可以抵御所有搶跑機器人。更有可能是因為交易池中潛伏着更加復雜的機器人,它們不屑為這點蠅頭小利而冒險。

結論

通過這次實驗,我們已經證明了通用型搶跑機器人不僅存在,而且智能程度很高。

當然了,我們知道這個實驗並不完整,也無法得出權威結論。很多其它類型的機器人有着截然不同的觸發機制和運行方式。潛在利潤、通信模式和最低復雜性(如 gas 上限)等因素也會影響這些機器人的運行方式。

然而,我們相信我們的工作提供了概念證明,並且進一步揭露了這些通用型搶跑機器人的運行方式。

可怕的是,如果有人調用一個能夠產生收益且任何人都能調用的合約,即使這個合約非常復雜,也很有可能會被機器人捷足先登。

因此,了解這些機器人以及它們的運行方式至關重要,這樣我們才能構建更加安全的系統。Flashbots 等項目試圖通過實現 MEV(礦工可抽取收益)提取民主化並使其成為一種公共資源來實現該目標。我們希望這一研究能夠有所幫助。

如果你遇到過這類機器人,或是正在研究更復雜的混淆技術,請隨時聯系我們。你的經歷可以幫助我們更好地了解這類機器人,並構建一個更安全的加密貨幣社區。

感謝 Tal Be’ery、Omer Shlomovitz、Oded Leiba、Dan Robinson 等人對本文的審閱。

原文鏈接:

https://zengo.com/ethology-a-safari-tour-in-ethereums-dark-forest/

作者: Alex Manuskin

翻譯&校對: 閔敏 & 阿劍

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

7月23:Mt. Gox 比特幣錢包在市場緊縮的情況下轉移了價值 28.2 億美元的 BTC

7月23:Mt. Gox 比特幣錢包在市場緊縮的情況下轉移了價值 28.2 億美元的 BTC一個引...

悅盈:比特幣68000的空完美落地反彈繼續看跌 以太坊破前高看回撤

一個人的自律中,藏着無限的可能性,你自律的程度,決定着你人生的高度。 人生沒有近路可走,但你走的每...

評論