擼毛工具引發安全事故,“另類基礎設施”更要防

原創 | Odaily星球日報

作者 | Loopy Lu

上周末,一款看似與加密世界關聯甚遠的產品走入了加密社區的視野。常被用來“多开”、“群控”的比特瀏覽器引發了大規模的錢包被盜,受損金額達到數十萬美元。

而再之前,隨機數生成器、智能合約編程語言、iOS/安卓的系統風險等,均引發過大規模的安全事件。隨着加密世界的成熟與復雜化,安全形勢愈發險峻,在許多人們難以察覺的地方,風險悄然出現……

什么是比特瀏覽器?

對於大多加密用戶,“比特瀏覽器”這款產品的名字或許有些陌生。

其全名為“比特指紋瀏覽器”。通過其官網信息可知, 該產品的主要作用為環境模擬,類似“沙盒”功能,可在每個窗口模擬不同的用戶追蹤信息,包括 IP、設備信息、瀏覽器信息等等。

而這一系列功能主要服務於一個目標:模擬多個用戶,讓每個“用戶“”均可擁有獨立的信息。瀏覽器甚至還提供了群控功能。

比特瀏覽器的市場受衆,更多是外貿電商(如 Amazon、Shopee 等)及社媒運營(Facebook、Tiktok 等)。其官網的廣告語點明——“ 一個比特瀏覽器輕松管理您的跨境大生意 ”。

盡管該產品並不專為加密世界用戶所設計,但其一系列功能,恰好貼合了羊毛黨的訴求。因此,為數不少的“擼毛”者都使用了該產品。

被盜原因衆說紛紜

近日,一批“擼毛”社區的成員發現,自己的擼毛錢包慘遭盜幣。而經過自行排查,受害者均認為被盜或因使用比特指紋瀏覽器所致,直接原因系私鑰泄露。

比特指紋瀏覽器官方在社群中第一時間回應:WPS For Windows 部分版本存在遠程代碼執行漏洞,攻擊者可利用該漏洞在受害者目標主機上執行任意代碼,控制主機等。(WPS 又和比特瀏覽器的用戶有什么關系呢?比特瀏覽器的解釋是,由於這個漏洞比較好觸發,所以在點擊不明鏈接之後可能就會被黑客攻擊。)

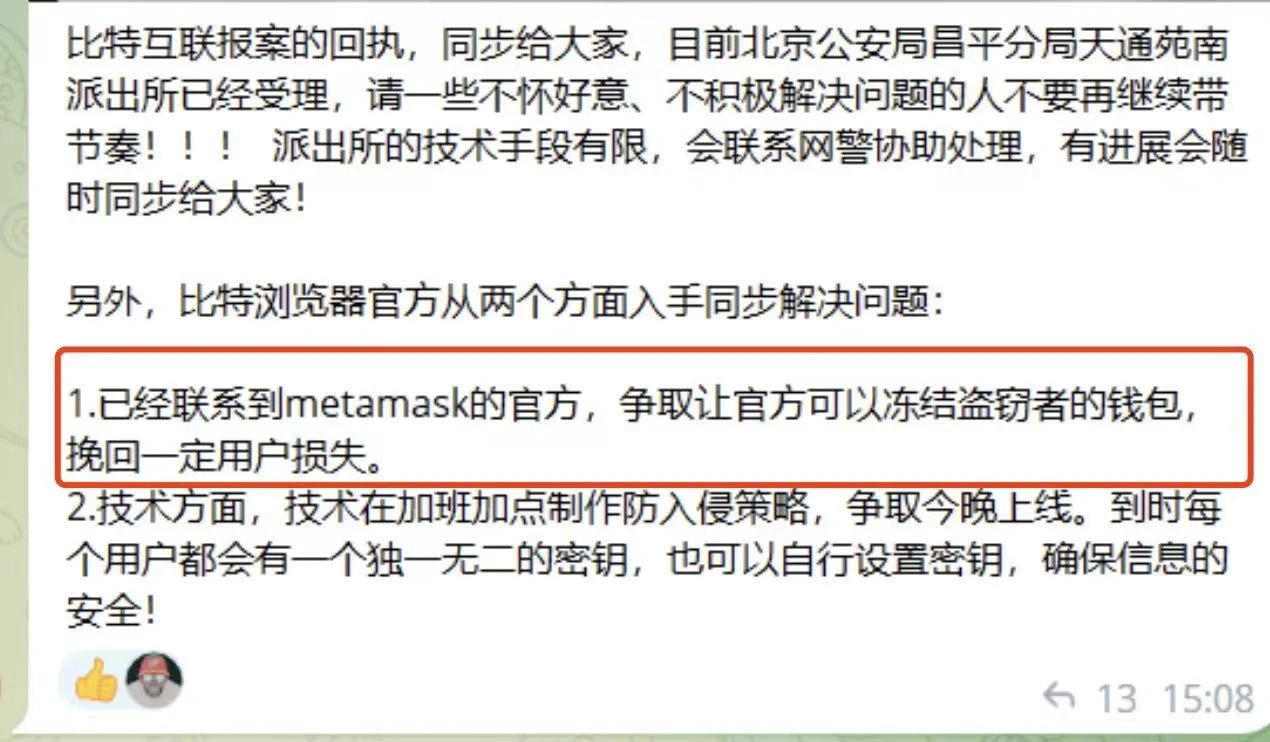

而由於該軟件與加密世界距離較遠,一時間更是給出了令人啼笑皆非的回應。

最初的回應被加密社區當做梗廣泛傳播

比特瀏覽器的解釋,無疑沒能讓用戶信服。8 月 26 日,比特瀏覽器對這一事件進行跟進,並 發布公告稱,“服務端緩存數據遭到黑客入侵。开啓了“擴展數據同步”功能的用戶錢包有被盜風險。建議轉移錢包資產。”

安全事故,誰之過?

在事件最初之時,對於被盜的原因衆說紛紜。

在我們經常使用的 MetaMask 插件中,私鑰並不會被明文保存。因此,黑客僅僅依靠用戶本地的緩存數據,並不能獲得用戶資產的控制權。

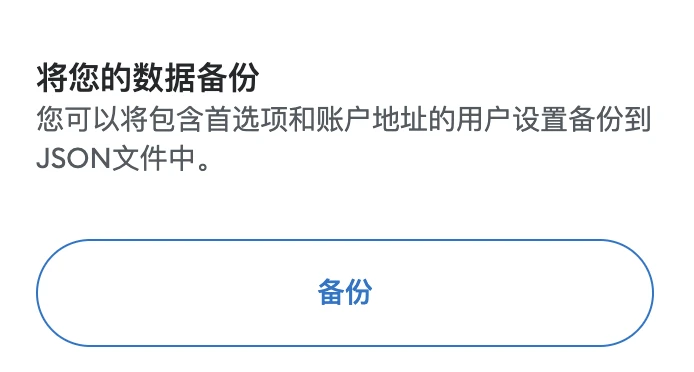

在錢包轉移中,除了最常見的“導出”功能,“備份”功能是一個更少人使用的功能。

MetaMask 的“備份”功能

需要注意,MetaMask 所提供的“備份”功能,與導出私鑰/助記詞是截然不同的功能。備份後用戶可獲得一個 json 文件,該文件也被稱為 keystore。 (Odaily星球日報注: 更簡單的解釋則是:私鑰=助記詞=錢包控制權=keystore+密碼)

本地緩存數據也是同理,那用戶的錢包又是如何被盜的呢?

在經過兩日的各方分析後,最終案件原因終被查明。黑客系通過入侵服務器獲取到了用戶的擴展緩存。 (Odaily星球日報注:這樣黑客就擁有了錢包的本地數據,但卻無法登陸。) 然後,黑客通過“嘗試常用網址平臺密碼碰撞”暴力破解錢包密碼,進而得到錢包權限。

服務器記錄顯示,存儲着擴展緩存的服務器在 8 月初(日志記錄最晚至 8 月 2 日)有被下載的痕跡,並已鎖定了數個 IP,除一個江蘇地址外均為海外地址。據社群人士稱,目前此案已在北京公安局昌平分局受理。

而當我們復盤這一事件,卻發現這一事件很難釐清各方責任。

首先是第一個風險點:緩存數據泄露。

有用戶質疑,為何不對緩存數據進行加密? 比特瀏覽器指出,在同步“擴展數據”之時,對數據的傳遞進行了加密。但該軟件但主程序 EXE 文件若被黑客破解,黑客是可能得到擴展數據的。

但僅僅依靠緩存數據,並不能獲得用戶資產。“緩存數據+密碼”的組合才可掌握錢包控制權。在用戶的日常使用中,多账戶共用密碼是常態。我們常用的 Web2 網站的密碼也常遭泄露。黑客可能 獲取到其他 Web2 網站的密碼,並在用戶的 Web3 錢包上試着“撞庫”。

此外,暴力破解也是一個可能性。因為解鎖密碼的潛在組合數量遠少於私鑰的組合,因此暴力破解解鎖密碼是完全可行的。 (假設產品不引入最大嘗試失敗次數鎖定等防範措施。)

從用戶角度來說,比特瀏覽器將插件的緩存數據拿走,並最終引發泄露,誠然負有不可推卸的責任。 可是錢包訪問密碼的防護失效,也來自於長久以來網絡安全環境的惡化。

另類基礎設施

對軟件开發方來說,我們不清楚“比特指紋瀏覽器”的“比特”之名因何而來,但有一點是明確的,這一產品並不是為加密世界而創造的,僅是恰好滿足加密用戶的需求。

一個系統越是復雜,潛在的風險點則越多,任何一個單點失誤都有可能帶來被入侵的風險。

回憶加密蠻荒時代,人們只使用最基礎的比特幣錢包,彼時還沒有 DeFi、跨鏈等諸多交互環節。只要保存好自己的私鑰,便足夠安全。

但現在,各種鏈下輔助工具、鏈上資金池,都增加了額外風險。 越來越多像比特瀏覽器一樣的產品,正成為加密世界新的另類“基礎設施”。大量“非加密”的安全隱患危及着加密世界:

-

8 月 21 日, 黑客竊取 313 萬 USDT。 安全人員認為,本次被盜系安卓系統相冊被攻破,黑客獲取了用戶私鑰截圖。

-

8 月初, Curve 出現巨額被盜案。而時候的分析發現,Curve 合約安全並沒有問題,被盜原因來自於其編程語言 vyper 的漏洞。因此 aleth、peth、mseth、crveth 池被利用。

-

5 月, Apple ID 的同步功能也引起了超千萬美金的盜竊案。 很多用戶會購买或使用他人的美區 Apple ID,账號所有者可以將錢包的本地數據同步,僅需攻破錢包訪問密碼,即可獲得錢包控制權。這與比特瀏覽器的被盜事件如出一轍。受害用戶被盜資金累計超過 1000 萬美元。

-

而在开發者這一側,安全形勢更為復雜。 在去年的 Solana 錢包盜竊案中,風險點則來自於更底層的助記詞生成相關的隨機代碼。

隨着加密世界的復雜化,可能未來將有越來越多的、人們難以察覺到的工具、軟件、服務被納入加密世界,風險也由此擴張。

Odaily星球日報在此提醒,勿將錢包的本地數據交予他人或過度授權。此外,因為風險的隱蔽性,請謹慎使用電子手段保存私鑰/助記詞。經常進行加密操作的電腦, 不要安裝過多的未知軟件。

相關閱讀

《黑客事件頻發,請收下這篇 Crypto 防盜指南》

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。

以太坊信仰者三理由看好 ETH 2025 年大爆發:漲幅料超過比特幣

年 初至今,以太坊的表現相較多數主流幣種遜色,僅上漲 52.8%,低於比特幣的 127.7%、SO...

Glassnode 研究:比特幣每輪週期回撤幅度正在減弱,或已進入牛市後期

比 特幣(BTC)在 17 日刷新 108,365 美元歷史高點後,隨後出現最高近 15% 的大型...

Aave 與 Lido 總 TVL 首突破 700 億美元,霸佔 DeFi 世界半邊天

根 據 DeFi 分析工具 TokenTerminal 的最新數據,去中心化金融(DeFi)市場中...

星球日報

文章數量

7726粉絲數

0